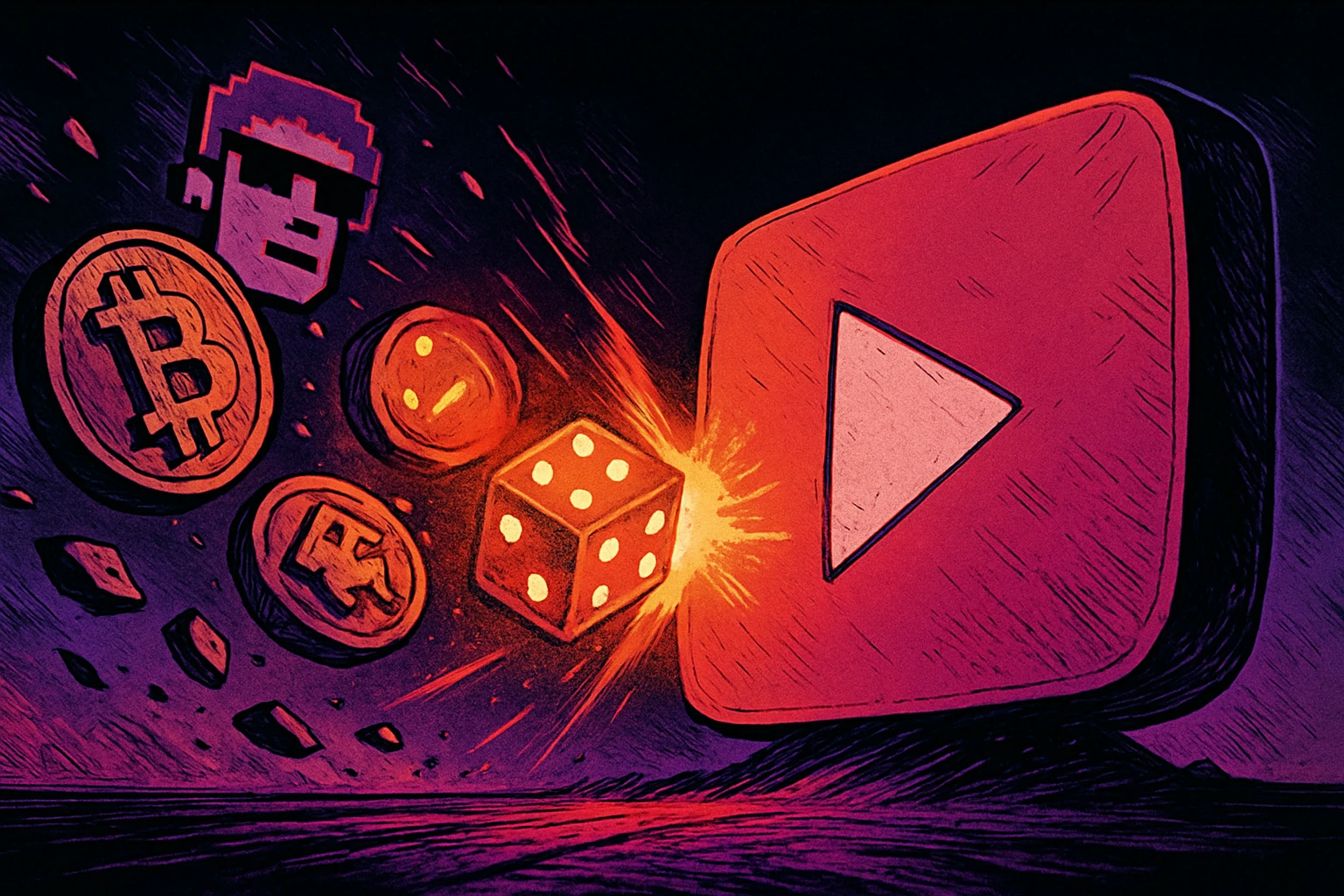

Lao Gao habla sobre "el robo de Bybit y los piratas informáticos norcoreanos": la dirección de la transacción es confusa y difícil de identificar, y la culpa es que el personal de firmas múltiples no la confirmó.

El conocido YouTuber Lao Gao publicó ayer un vídeo para analizar el incidente de robo de Bybit, diciendo que los piratas informáticos penetraron el mecanismo de firmas múltiples de Bybit a través de ingeniería social y defraudaron con éxito la autorización de tres firmantes. Sin embargo, estos tres firmantes tenían formas de evitar este desafortunado incidente. Sin embargo, los expertos en seguridad dijeron que parte de la interpretación de Lao Gao puede ser errónea.

(Resumen preliminar: ¿Todos los 500.000 ETH robados de Bybit fueron eliminados como presión de venta oculta? El CEO emitió un anuncio para aclarar: se puede rastrear el 77% del flujo de caja)

(Suplemento de antecedentes: El CEO de Bybit contó personalmente las 72 horas de vida y muerte: el director financiero dijo temblorosamente que perdió 410.000 ETH y que tenía un mecanismo interno de emergencia P-1...)

El intercambio de criptomonedas Bybit fue atacado por piratas informáticos el día 21 del mes pasado. Se robaron alrededor de 1.500 millones de dólares en ETH de la billetera fría de Bybit, convirtiéndose en el mayor robo en la historia de la industria de las criptomonedas. Se cree que el grupo de hackers norcoreano "Lazarus Group" está detrás del ataque.

Lao Gao habla sobre el incidente del robo de Bybit

El conocido YouTuber Lao Gao publicó ayer un vídeo para analizar el incidente del robo de Bybit y el Grupo Lazarus. Señaló que la billetera fría de Bybit utiliza un mecanismo de firma múltiple, que requiere que tres personas a cargo firmen para desbloquear los fondos, lo que en teoría es extremadamente seguro.

Sin embargo, Lao Gao señaló que los piratas informáticos atacaron al primer firmante e implantaron malware en su dispositivo mediante ingeniería social. Cuando el empleado abrió la interfaz de transacciones, no parecía nada inusual, pero en realidad "la interfaz de esta cuenta bancaria es falsa". La información de transferencia ha sido modificada. Completó la firma sin darse cuenta. Luego, la segunda y tercera persona firmaron sin darse cuenta de la anomalía, lo que provocó el robo de la billetera:

Una vez que tengas las tres claves, la billetera te pertenece a ti (el hacker) y puedes tomarla como quieras.

Lao Gao dijo que el tercer firmante fue el director ejecutivo de Bybit, Ben Zhou. Cuando firmó, la información que se muestra en la pantalla de la billetera fría no se podía piratear como una computadora. Lógicamente hablando, si hubiera mirado atentamente la pequeña pantalla, podría haber notado algo inusual y no firmado, y al final no habría sido robado:

¿Pero por qué no se dio cuenta? No es su culpa. Este también es un inconveniente de la moneda virtual. La cuenta de moneda virtual es anónima. A diferencia de nuestras cuentas, un número de cuenta y un nombre deben coincidir, ¿verdad? Si miras a Zhang San y Li Si, sabrás de un vistazo que los nombres son incorrectos y encontrarás un problema.

La moneda virtual es anónima y sólo tiene un número de cuenta. Y este número de cuenta no es un número de 6 dígitos ni un número de 8 dígitos, sino una larga cadena de docenas de números confusos. Todos somos similares, por lo que no es realista pedirles a las personas que lo confirmen uno por uno. Todos lucen exactamente iguales.

Además, suele confirmar este asunto de esta forma, por lo que no dudará de que estos dos números son incorrectos y luego hará clic para confirmar. Como resultado, la persona principal a cargo también hizo clic en confirmar y finalmente se transfirieron los fondos. Si AI confirma este asunto, el problema puede ser menor.

Los expertos en seguridad de la información señalaron que Lao Gao tuvo un malentendido

Sin embargo, los expertos en seguridad le dijeron a Dongzhong que Lao Gao dijo que la desventaja de las criptomonedas es que es difícil confirmar transacciones con direcciones confusas. Bybit tiene tres personas con firmas múltiples, todos tienen la oportunidad de verificar, Lao Gao puede haber entendido mal este asunto, SOP antirrobo. Todos verifican si hay transacciones adicionales rellenas por gánsteres y luego dejan que el firmante presione accidentalmente la confirmación:

De hecho, el problema es que la interfaz de firmas múltiples en la que iniciaron sesión al principio es falsa. Ben Zhou enfatizó en la transmisión en vivo que habían sido confirmados, y también se confirmaron los datos del Ledger (el mismo que el iniciado al principio).

Al verificar la información en la billetera fría, no puedes saber si tu transacción está relacionada con la piratería de ingeniería social. Esto hay que prevenirlo desde el principio. Este es también el primer caso de explotación de una billetera multifirma, y no está dentro del alcance de la prevención si solo tres personas confirman la información de la billetera fría.

El experto señaló que el incidente de robo de Bybit llevó a la industria a reexaminar los estándares de protección de seguridad, es decir, antes de iniciar transacciones, los iniciadores de firmas múltiples deben ejecutar un dispositivo limpio y un SOP que elimine el impacto de la ingeniería social para fortalecer las medidas preventivas y evitar que tragedias similares vuelvan a ocurrir.

*Este artículo también atrajo las maravillosas ideas de otro experto en seguridad, Huli. Para obtener más información, consulte su publicación en Facebook.